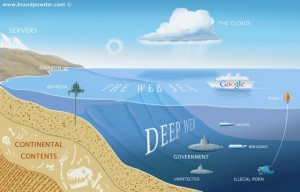

Deep Web, que também pode ter muitos outros nomes, refere-se a um conteúdo da internet que não pode ser indexado pelos mecanismos de busca, como o Google. Tudo que o Google pode encontrar é o que está na Surface, a internet navegável, o restante está na Deep Web.

Muitas pessoas confundem a DeepWeb com a Dark Net, que é uma rede dentro da deep web, em que o foco é manter o anonimato.

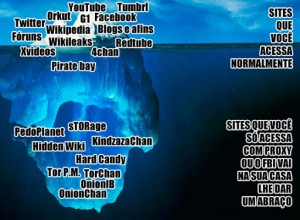

Fazendo uma comparação de conteúdo, a internet é como um iceberg, o que podemos ver e navegar, a surface, é muito menor que a parte oculta.

A Deep Web é perigosa? Depende da intenção de quem acessa. Sim, ela contém conteúdo ilegal, que pode conter vírus, e como ela é criptografada e anônima, muitos criminosos usam dela para coisas escusas.

A Deep web pode ser subclassificada em várias partes:

• Conteúdo dinâmico – são páginas que são retornadas a partir de uma requisição ou formulário;

• Conteúdo isolado: São páginas que não possuem referências ou ligações vindas de outras páginas, o que impede o acesso ao seu conteúdo através de meios comuns.

• Web Privada: Protegida com login e senha;

• Conteúdo de acesso limitado: sites que limitam o acesso às suas páginas de modo técnico (usando códigos por exemplo);

• Conteúdo não-html/texto – Arquivos que não são manipulados pelos conteúdos de busca;

• Conteúdo que utiliza o protocolo Gopher ou hospedado em servidores FTP

• Conteúdo que usa o protocolo Onion

É seguro acessar? Como fazer isso?

Cuidado! Na maioria das vezes, é inseguro acessar e como muito conteúdo lá é ilegal, você pode cair onde não quer e receber uma visitinha da PF.

Recomendações básicas:

Use Linux ou uma máquina virtual. Nunca acesse direto de seu computador, se você não sabe com o que está lidando.

Pra acessar a DeepWeb é necessário um navegador especial o TOR (The Onion Router). O TOR proporciona uma navegação anônima, que dificulta ataque de hackers e caso você caia em conteúdo “que não deve”, não será confundido com um criminoso.

O TOR é na verdade uma rede de computadores que busca o anonimato através de túneis HTTP e de máquinas de usuários que funcionam como roteadores e proxies. Isso deixaria seu acesso mais “seguro”.

Esse foi mais um post do Blog do Curso de Hardware Microcamp.

Faça um curso completo na melhor escola do Brasil >> microcamp.com.br